Παγίδευσαν χιλιάδες χρήστες που αναζητούσαν κρυπτογράφηση

Οκτώβριος 14, 2016Αλλάζει το Viber: Κανείς δεν θα μπορεί να δει τα μηνύματα που στέλνεις

Απρίλιος 21, 2016Η επικαιρότητα συνεχίζει να “παίζει” με το ζήτημα μεταξύ της Apple και του FBI, με την πρώτη να θεωρεί ότι είναι αντισυνταγματικό το αίτημα της υπηρεσίας για ξεκλείδωμα του iPhone 5C ενός εκ των δραστών στο San Bernandino

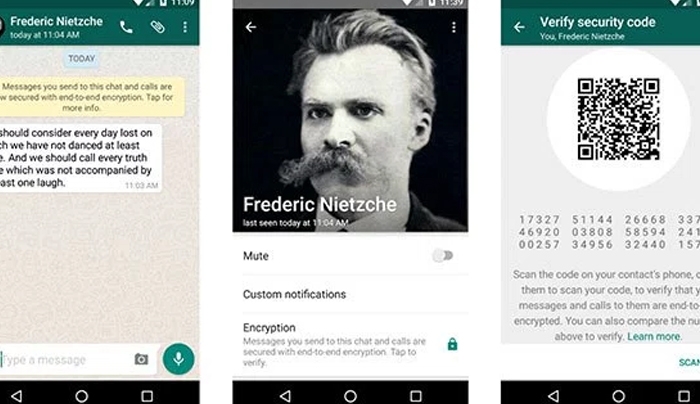

και τη δεύτερη να καταφέρνει με τη βοήθεια μιας ισραηλινής εταιρείας να παρακάμψει την ασφάλεια της Apple και να δει τα δεδομένα του, επομένως, αποκτά ιδιαίτερη βαρύτητα η ανακοίνωση του WhatsApp ότι πλέον χρησιμοποιεί κρυπτογράφηση end-to-end για κάθε συσκευή και για κάθε μήνυμα που ανταλλάσσεται μέσα από την εφαρμογή.

Η Facebook, ιδιοκτήτρια του WhatsApp, συνεργάστηκε με την Open Whisper Systems για να προσφέρει πλήρη κρυπτογράφηση στους χρήστες της εφαρμογής και από σήμερα θα βλέπουν ειδοποιήσεις στις οθόνες τους ότι τα μηνύματα τους είναι ασφαλή.

“Αναγνωρίζουμε τη σημαντική δουλειά των υπηρεσιών ασφαλείας, ωστόσο, οι προσπάθειες να αποδυναμωθεί η κρυπτογράφηση θέτει σε κίνδυνο τα δεδομένα των χρηστών που θα μπορούσαν να πέσουν στα χέρια hackers και κυβερνοεγκληματιών.έλουμε να διασφαλίσουμε την υπηρεσία μας για να δούμε έναν ασφαλέστερο κόσμο, αν και πολλοί εκπρόσωποι του Νόμου μπορεί να διαφωνήσουν με την πολιτική μας”

Η ιστοσελίδα Engadget προσπάθησε να επικοινωνήσει με εκπρόσωπου του FBI, αλλά αρνήθηκαν να σχολιάσουν συγκεκριμένα το WhatsApp:

“Πρέπει να διασφαλίσουμε το θεμελιώδες δικαίωμα των πολιτών για ιδιωτικές συνομιλίες, καθώς και να προστατεύσουμε το κοινό…Έρχονται στο προσκήνιο ολοένα και περισσότερες υποθέσεις όπου πιστεύουμε ότι θα βρίσκαμε σημαντικά αποδεικτικά στοιχεία σε τηλέφωνα, tablets ή laptops, τόσο για την καταδίκη, όσο και για την αθώωση των κατηγορουμένων. Εάν δεν έχουμε πρόσβαση σε αυτές τις αποδείξεις, τότε περιορίζεται σημαντικά η δυνατότητα μας να αναγνωρίσουμε, να σταματήσουμε και να διώξουμε αυτούς τους παραβάτες”

techgear.gr

Ευπάθεια στο iOS εκθέτει φωτογραφίες χρηστών

Μάρτιος 23, 2016Η ευπάθεια που ανακαλύφθηκε έδινε τη δυνατότητα σε χάκερ να κλέβουν μη κρυπτογραφημένες φωτογραφίες και video από τις συσκευές των χρηστών.

Η ευπάθεια διορθώνεται με το iOS 9.3 που ξεκίνησε να γίνεται διαθέσιμο από τη Δευτέρα 21 Μαρτίου.

Η ευπάθεια ανακαλύφθηκε από ερευνητές στο Πανεπιστήμιο Johns Hopkins και δουλεύει σε συστήματα που τρέχουν έκδοση προηγούμενη της iOS 9, από την οποία και έπειτα η ευπάθεια διορθώθηκε εν μέρει.

Οι ερευνητές βρήκαν ότι μπορούν να υποκλέψουν μηνύματα κάνοντας μιμούμενοι έναν σέρβερ της Apple. Από το σημείο αυτό και μετά η κρυπτογράφηση είναι μόνο 64-bit ενώ είναι δυνατές οι πολλαπλές προσπάθειες αποκρυπτογράφησης χωρίς να «κλειδώνει» το σύστημα.

Η ευπάθεια θα διορθωθεί πλήρως μόνο μετά την αναβάθμιση σε iOS 9.3.

Πηγή: e-pcmag.gr

Google: Υποχρεώνει την εξαρχής ενεργοποίηση της κρυπτογράφησης για τις συσκευές Android 6.0

Οκτώβριος 27, 2015Οι πιέσεις προς της Google για την προστασία των προσωπικών δεδομένων των χρηστών φαίνεται ότι αποδίδουν καρπούς, καθώς η εταιρεία εξέδωσε νέα οδηγία προς τους συνεργάτες-κατασκευαστές όπου τους υποχρεώνει να έχουν εξαρχής ενεργοποιημένη την λειτουργία κρυπτογράφησης στις συσκευές που θα κυκλοφορήσουν με το λειτουργικό σύστημα Android 6.0 Marshmallow.

Ουσιαστικά, πρόκειται για τη λειτουργία που είχε λανσάρει από πέρυσι η Google στα Nexus 6 και Nexus 9, αλλά τώρα υποχρεώνει τους κατασκευαστές να ακολουθήσουν εξαρχής τον ίδιο δρόμο αφού είναι εξαιρετικά πιθανό ότι δεν θα μπορεί να γίνει ενεργοποίηση της κρυπτογράφησης με κάποιο software update.

Καταλαβαίνετε ότι αυτοί που θα επωφεληθούν πραγματικά από τη νέα οδηγία είναι όσοι αγοράσουν smartphones με προεγκατεστημένο το Android 6.0 Marshmallow από τώρα και έπειτα, και όχι όσοι απλά αναβαθμίσουν την συσκευή τους.

Τουλάχιστον, θα γνωρίζουμε ότι η εξαρχής κρυπτογράφηση θα είναι δεδομένη στα επόμενα Android smartphones.

ΠΗΓΗ: techgear.gr