Προσοχή στο e-banking! - Νέος ιός εισβάλλει στον τραπεζικό λογαριασμό σας και τον... αδειάζει! - Πώς θα το καταλάβετε

Ιούνιος 30, 2014Ο εν λόγω ιός, που ονομάστηκε ως «EMOTET», εξαπλώνεται γρήγορα μέσω μηνυμάτων ηλεκτρονικού ταχυδρομείου. Πιο συγκεκριμένα, στον χρήστη αποστέλλεται μήνυμα (e-mail), το οποίο τον ενημερώνει για κάποια μεταφορά ποσού, που έγινε στο τραπεζικό του λογαριασμό και το οποίο περιέχει σύνδεσμο (link) για περισσότερες πληροφορίες σχετικά με την επίμαχη τραπεζική μεταφορά.

Μόλις ο χρήστης πατήσει στο σύνδεσμο (link), που περιέχεται στο μήνυμα ηλεκτρονικού ταχυδρομείου, αρχίζει η διαδικασία εγκατάστασης του κακόβουλου λογισμικού, εν αγνοία του χρήστη.

Σημειώνεται ότι το κακόβουλο λογισμικό έχει την ικανότητα να παρακάμπτει ακόμα και την ασφαλή σύνδεση HTTPS (Hypertext Transfer Protocol Secure). Το γεγονός αυτό, θέτει σε μεγαλύτερο κίνδυνο την υποκλοπή των ηλεκτρονικών στοιχείων εισόδου στο e-banking, καθώς οι χρήστες θεωρούν ότι πραγματοποιούν τις online τραπεζικές τους συναλλαγές με ασφάλεια.

Οι πολίτες, που λαμβάνουν μηνύματα ηλεκτρονικού ταχυδρομείου με παρόμοιο περιεχόμενο καλούνται να μην ανοίγουν τους συνδέσμους, ούτε να κατεβάζουν τα αρχεία που περιέχονται σε αυτά. Σε κάθε περίπτωση, συστήνεται σε κάθε χρήστη η επιβεβαίωση των συναλλαγών μέσω του τραπεζικού του ιδρύματος. Κατ' αυτόν τον τρόπο επιβεβαιώνεται η ορθότητα του μηνύματος ηλεκτρονικού ταχυδρομείου πριν προχωρήσει σε περαιτέρω ενέργειες.

Επιπλέον, σε περίπτωση που ο χρήστης «πατήσει» τον σύνδεσμο σε παρόμοιο μήνυμα ηλεκτρονικού ταχυδρομείου, το οποίο έχει επιβεβαιωθεί για την πλαστότητά του, συστήνεται η επανεγκατάσταση του λειτουργικού συστήματος.

newsit.gr

Η Διεύθυνση Δίωξης Ηλεκτρονικού Εγκλήματος ενημερώνει τους πολίτες, που χρησιμοποιούν e-banking για την εμφάνιση ενός νέου κακόβουλου λογισμικού, που στοχεύει στην παράνομη πρόσβαση του τραπεζικού τους λογαριασμού (Banking Malware)

Το νέο κακόβουλο λογισμικό μπορεί να υποκλέπτει τα ηλεκτρονικά στοιχεία πρόσβασης του e-banking και να «συλλέγει» τα δεδομένα της κίνησης του δικτύου του χρήστη (sniff network traffic), υποκλέπτοντας ευαίσθητα δεδομένα και των υπολοίπων συνδεδεμένων χρηστών

Το νέο κακόβουλο λογισμικό ονομάστηκε ως «EMOTET» και εξαπλώνεται γρήγορα μέσω μηνυμάτων ηλεκτρονικού ταχυδρομείου

Ειδικότερα, το νέο κακόβουλο λογισμικό έχει τη δυνατότητα να υποκλέπτει τα ηλεκτρονικά στοιχεία πρόσβασης του e-banking (username, password, κτλ), αλλά και να «συλλέγει» τα δεδομένα της κίνησης του δικτύου του χρήστη (sniff network traffic), υποκλέπτοντας ευαίσθητα δεδομένα και των υπολοίπων χρηστών που είναι συνδεδεμένοι σε αυτό.

Το εν λόγω λογισμικό, που ονομάστηκε ως «EMOTET», εξαπλώνεται γρήγορα μέσω μηνυμάτων ηλεκτρονικού ταχυδρομείου. Πιο συγκεκριμένα, στον χρήστη αποστέλλεται μήνυμα (e-mail), το οποίο τον ενημερώνει για κάποια μεταφορά ποσού, που έγινε στο τραπεζικό του λογαριασμό και το οποίο περιέχει σύνδεσμο (link) για περισσότερες πληροφορίες σχετικά με την επίμαχη τραπεζική μεταφορά. Μόλις ο χρήστης πατήσει στο σύνδεσμο (link), που περιέχεται στο μήνυμα ηλεκτρονικού ταχυδρομείου, αρχίζει η διαδικασία εγκατάστασης του κακόβουλου λογισμικού, εν αγνοία του χρήστη.

Σημειώνεται ότι το κακόβουλο λογισμικό έχει την ικανότητα να παρακάμπτει ακόμα και την ασφαλή σύνδεση HTTPS (Hypertext Transfer Protocol Secure). Το γεγονός αυτό, θέτει σε μεγαλύτερο κίνδυνο την υποκλοπή των ηλεκτρονικών στοιχείων εισόδου στο e-banking, καθώς οι χρήστες θεωρούν ότι πραγματοποιούν τις online τραπεζικές τους συναλλαγές με ασφάλεια.

Οι πολίτες, που λαμβάνουν μηνύματα ηλεκτρονικού ταχυδρομείου με παρόμοιο περιεχόμενο καλούνται να μην ανοίγουν τους συνδέσμους, ούτε να κατεβάζουν τα αρχεία που περιέχονται σε αυτά. Σε κάθε περίπτωση, συστήνεται σε κάθε χρήστη η επιβεβαίωση των συναλλαγών μέσω του τραπεζικού του ιδρύματος. Κατ' αυτόν τον τρόπο επιβεβαιώνεται η ορθότητα του μηνύματος ηλεκτρονικού ταχυδρομείου πριν προχωρήσει σε περαιτέρω ενέργειες.

Επιπλέον, σε περίπτωση που ο χρήστης «πατήσει» τον σύνδεσμο σε παρόμοιο μήνυμα ηλεκτρονικού ταχυδρομείου, το οποίο έχει επιβεβαιωθεί για την πλαστότητά του, συστήνεται η επανεγκατάσταση του λειτουργικού συστήματος.

Υπενθυμίζεται ότι για παρόμοια περιστατικά, οι πολίτες μπορούν να επικοινωνούν με τη Διεύθυνση Δίωξης Ηλεκτρονικού Εγκλήματος στα ακόλουθα στοιχεία επικοινωνίας:

• Τηλεφωνικά στους αριθμούς 11012 και 210-6476464

• Στέλνοντας e-mail στα ccu@cybercrimeunit.gov.gr, 11012@hellenicpolice.gr

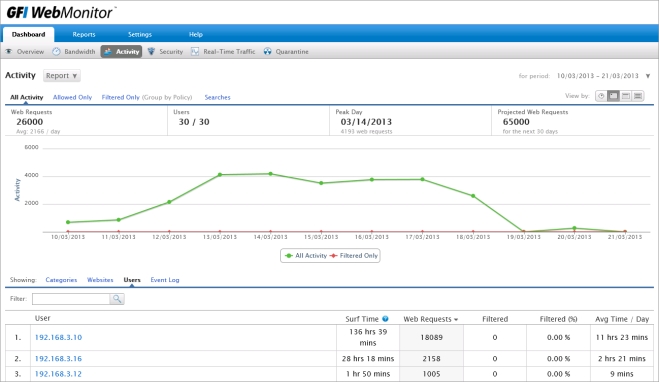

Πολυπλοκότητα, η νέα πρόκληση για τις Διευθύνσεις Πληροφορικής

Ιανουάριος 21, 2014O Δημήτρης Χατζόγλου, Ιnternational IT coordinator for Europe & Americas regiοn της ActionAid, αναλύει την πρόκληση της πολυπλοκότητας και πότε αυτή επηρεάζει το έργο των Διευθυντών Πληροφορικής σήμερα.

Τρεις κυρίως τεχνολογικές τάσεις επηρεάζουν τις επιχειρήσεις και τις Διευθύνσεις Πληροφορικής σήμερα, ασκώντας μια ισχυρή μετασχηματιστική δράση: cloud computing, mobile computing και καταναλωτικοποίηση του IT. Αν και αυτές δεν αποτελούν τις μόνες τάσεις, είναι οι πιο ισχυρές, όσον αφορά την προβολή και τον αντίκτυπο που έχουν στο business computing.

Ο συνδυασμός όλων των παραπάνω τεχνολογικών τάσεων δημιουργεί μια νέα δυναμική που επηρεάζει όλες τις Διευθύνσεις Πληροφορικής: την πολυπλοκότητα (στις συσκευές, στα προγράμματα, στα φυσικά ή εικονικά περιβάλλοντα). Έτσι, οι Διευθύνσεις καλούνται να αντιμετωπίσουν τις προκλήσεις που πηγάζουν από τη διαχείριση, την παρακολούθηση και την υποστήριξη των πόρων Πληροφορικής. σε ένα όλο και πιο σύνθετο περιβάλλον. Ένα περιβάλλον που γίνεται ακόμα πιο περίπλοκο αν προστεθεί το απόλυτο επίπεδο πολυπλοκότητας, ήτοι το άγνωστο (Shadow IT).

Bring-your-own devices & applications

Οι εργαζόμενοι είναι πλέον σε θέση να επιλέγουν εναλλακτικές συσκευές, λειτουργικά συστήματα και εφαρμογές που εξυπηρετούν καλύτερα τις προσωπικές προτιμήσεις τους και, ενδεχομένως, αυξάνουν την παραγωγικότητά τους, χωρίς να εμπλέκεται το ΙΤ. Τέτοιες πρακτικές θέτουν υπό αμφισβήτηση την ικανότητα των Διευθύνσεων Πληροφορικής να τα διαχειριστούν, να τα παρακολουθήσουν και να τα υποστηρίξουν όταν χρειαστεί. Ένα διαφορετικό σύνολο δεξιοτήτων Πληροφορικής είναι απαραίτητο για να διαχειριστείς ένα υπολογιστικό περιβάλλον που περιλαμβάνει πολύπλοκα, νέα και διαφορετικά συστήματα. Η υποστήριξη είναι, ίσως, η μεγαλύτερη ενιαία πρόκληση σε σχέση με τα προγράμματα BYO (Bring Your Own).

Η σύνδεσή τους σε εταιρικά περιβάλλοντα διευρύνει τον αριθμό των πιθανών σημείων αποτυχίας και αυξάνει τη γνώση που απαιτείται για να αντιμετωπιστεί ένα πρόβλημα. Συνεπώς, οι Διευθύνσεις Πληροφορικής χρειάζονται εξελιγμένα λογισμικά για να τους βοηθήσουν να γνωρίζουν ποια desktop, κινητά και “cloud-based” περιουσιακά στοιχεία είναι σε χρήση, από ποιον και ποια είναι η λειτουργική κατάστασή τους. Μια επιπλέον επίδραση των προγραμμάτων BYO στις Διευθύνσεις Πληροφορικής που συχνά παραβλέπεται, είναι η μείωση του προϋπολογισμού.

On-premises και cloud

Το cloud computing έχει δημιουργήσει πρόσθετη πολυπλοκότητα. Σήμερα, όλο και περισσότερες εφαρμογές, δεδομένα και πληροφορίες αρχίζουν να φιλοξενούνται σε περιβάλλοντα εκτός των εταιρειών, σε third-party και εικονικά data centers. Το αποτέλεσμα είναι το IT να καλείται να διαχειριστεί δύο περιβάλλοντα: τις παραδοσιακά εταιρικές in-house εγκαταστάσεις και αυτές σε public cloud vendors. Οι Διευθυντές Πληροφορικής χρειάζεται να επεκτείνουν τις δικές τους δεξιότητες, όταν η εταιρεία τους αποφασίσει να χρησιμοποιήσει το cloud computing. Η απώλεια του άμεσου ελέγχου και η εισαγωγή των πιθανών ζητημάτων ασφάλειας των πληροφοριών που σχετίζονται με την απόφαση αυτή εγείρει την ανάγκη να λειτουργούν καλά με τρίτους παρόχους, για να εξασφαλιστεί ότι οι σχεδιαζόμενες αλλαγές γίνονται ομαλά και τα απρόβλεπτα προβλήματα επιλύονται γρήγορα.

Shadow IT

Η τεχνολογία που αγοράστηκε και χρησιμοποιείται ατομικά από το προσωπικό ή τα επιμέρους τμήματα της εταιρείας χωρίς να το ξέρει η Διεύθυνση Πληροφορικής, παραβιάζοντας τα IT policies, περιγράφεται ως shadow IT (σκιώδης ΙΤ). Αυτό αποτελεί, προφανώς, ένα μεγάλο πρόβλημα για τις Διευθύνσεις Πληροφορικής, καθώς αυτές δεν μπορούν να διαχειριστούν και να υποστηρίξουν κάτι για το οποίο δεν γνωρίζουν καν ότι υπάρχει.

Το πρόβλημα μεγεθύνεται ακόμη περισσότερο όταν οι Διευθύνσεις Πληροφορικής υποτιμούν την ύπαρξη και χρήση του shadow IT στις εταιρείες τους. Ποιες είναι οι αρνητικές επιπτώσεις; Καταρχάς, είναι αδύνατο να προστατευτεί ένα τέτοιο περιβάλλον και ειδικότερα οι business πληροφορίες που παράγονται, μεταδίδονται και καταναλώνονται μέσα από αυτό.

Ωστόσο, η Διεύθυνση Πληροφορικής είναι υπόλογη για τις συσκευές και τις πληροφορίες που χρησιμοποιούντα. Παρά την εν γνώσει παραβίαση της corporate computing πολιτικής, οι χρήστες του σκιώδους IT συχνά καταλήγουν στη Διεύθυνση Πληροφορικής για βοήθεια όταν κάτι πάει στραβά και απαιτούν την ανάλογη ανταπόκριση.

πηγή : netweek

Mobile Device Management : αποτελεσματικότερο mobility εδώ και τώρα

Ιανουάριος 21, 2014Οταν η Διεύθυνση Πληροφορικής κληθεί να επιλέξει μια λύση για τη διαχείριση των φορητών συσκευών στο εταιρικό δίκτυο, θα βρεθεί μπροστά σε μια μεγάλη πληθώρα λύσεων διαφορετικών ατασκευαστών. Τι πρέπει να προσέξει, λοιπόν, ώστε να αποφύγει τις λανθασμένες επιλογές, που κοστίζουν τόσο σε χρόνο όσο και σε χρήμα;

Η διαχείριση ενός συνεχώς αυξανόμενου mobile εργατικού δυναμικού έχει εξελιχθεί σε μια από τις μεγαλύτερες – και πιο σημαντικές – προκλήσεις για τη Διεύθυνση Πληροφορικής. Οι χρήστες θέλουν την ελευθερία της επιλογής όσον αφορά στο smartphone και το tablet που χρησιμοποιούν, ωστόσο η «επιπλέον» ελευθερία μπορεί να επιφέρει και κινδύνους στην ασφάλεια, ενώ ταυτόχρονα εγείρει και – προηγουμένως – ανεξερεύνητα ζητήματα σε σημαντικούς τομείς όπως η συμμόρφωση, η ευθύνη των δεδομένων και η υποστήριξη.

Με τη σωστή, όμως, λύση Mobile Device Management (MDM), οι Διευθυντές Πληροφορικής μπορούν εύκολα να αντιμετωπίσουν αυτές τις προκλήσεις, ενώ ταυτόχρονα μπορούν να αυξήσουν την παραγωγικότητα των εργαζομένων μέσω ενός ενισχυμένου και ασφαλούς mobility. Ποια είναι, επομένως, τα χαρακτηριστικά που πρέπει να αναζητήσει η Διεύθυνση Πληροφορικής όταν επιλέγει μια λύση MDM;

Τι πρέπει να αναζητήσουμε σε μία λύση MDM

Η ευκαιρία – και πρόκληση παράλληλα – είναι να κάνουμε τους εργαζόμενους και τους οργανισμούς πιο παραγωγικούς μέσω του mobility και της εκτεταμένης χρήσης των προσωπικών συσκευών. Δεν υπάρχει αμφιβολία ότι αυτή είναι μια τάση που έχει πλέον γίνει δεδομένη: Οι Διευθυντές Πληροφορικής χρειάζονται τις λύσεις MDM για να διανείμουν την ασφάλεια, τις δυνατότητες διαχείρισης, την επεκτασιμότητα και τη σταθερότητα που απαιτείται για τα νέα αυτά δεδομένα.

Σύμφωνα με τις στατιστικές, η πλειοψηφία των Διευθυντών Πληροφορικής δηλώνουν πως η ασφάλεια είναι η βασική αιτία που ο οργανισμός υιοθετεί ή σκέφτεται να υιοθετήσει μια λύση MDM. Οι επόμενες βασικότερες αιτίες είναι η μεγαλύτερη ταχύτητα, ο έλεγχος απογραφής και η εξοικονόμηση δαπανών. Και επειδή η ασφάλεια αποτελεί την κυρίαρχη ανησυχία, θα πρέπει οπωσδήποτε να βρίσκεται στην κορυφή της λίστας όταν αξιολογείται μια λύση, αφού πολλοί χρήστες δηλώνουν ανοιχτά ότι αποθηκεύουν εταιρικά δεδομένα, συμπεριλαμβανομένων ευαίσθητων πληροφοριών και επιχειρησιακές εφαρμογές στις φορητές συσκευές τους.

Μερικοί ακόμη σημαντικοί παράγοντες που πρέπει να ληφθούν υπόψη είναι:

- Χαρακτηριστικά ασφαλείας.

- Λειτουργικότητα – για παράδειγμα, πόσο καλά διαχειρίζεται η λύση τις βασικές mobile πλατφόρμες (iOS, Android και Blackberry).

- Φήμη και αξιοπιστία του παρόχου.

- Υποστήριξη από τον πάροχο – τεχνική, πωλήσεων και υποστήριξη λογαριασμού.

- Δυνατότητα διαχείρισης.

- Διαθεσιμότητα μιας πλήρους λύσης.

- Ευελιξία της λύσης στη διαχείριση του IT και των αναγκών των χρηστών.

Παρόλο που ο τρόπος που λειτουργούν οι επιχειρήσεις αλλάζει, εξακολουθεί να υπάρχει εστίαση στην παραδοσιακή προσέγγιση για τη διασφάλιση και την ασφάλιση των συστημάτων: σε επίπεδο συσκευών. Αυτό που είναι ξεκάθαρο είναι το γεγονός ότι η Διεύθυνση Πληροφορικής είναι εκτός κινδύνου όσον αφορά στο BYOD. Και, ταυτόχρονα, όταν οι φορητές συσκευές δεν επίκεινται στη σωστή διαχείριση και προστασία, αναδύονται σοβαροί επιχειρησιακοί κίνδυνοι.

Το άρτια υλοποιημένο MDM αποτελεί την απάντηση σε αυτό το πρόβλημα, επιτρέποντας στη Διεύθυνση Πληροφορικής να κλειδώσει και να ελέγξει τις συσκευές μέσα στην επιχείρηση. Και ενώ το MDM παρέχει τις απαραίτητες δυνατότητες για την εξασφάλιση του εταιρικού περιεχομένου, ξεχωρίζοντας τις εφαρμογές σε «καλές» και «κακές», εκκαθαρίζοντας χαμένες ή κλεμμένες συσκευές, συνεχίζει να αποτελεί ένα μόνο επίπεδο της ολοκληρωμένης στρατηγικής του BYOD. Για να εκμεταλλευτεί πλήρως τα οφέλη του BYOD και του mobility των χρηστών, η Διεύθυνση Πληροφορικής χρειάζεται να γίνει περισσότερο ευέλικτη, ώστε να μπορεί να διανείμει οποιοδήποτε τύπο εφαρμογής – mobile, Web, Windows ή SaaS – ή οποιοδήποτε τύπο συσκευής, με πλήρη ασφάλεια και συμμόρφωση για την επιχείρηση και με μια εύκολη και παραγωγική εμπειρία για το χρήστη.

Ασφάλεια συσκευών μέσω MDM Για τους οργανισμούς που αναζητούν τον έλεγχο των συσκευών των εργαζομένων και του τρόπου που χρησιμοποιούνται, το MDM μπορεί να αποτελέσει ένα σημαντικό πρώτο βήμα. Οι παραδοσιακές λύσεις επιτρέπουν στη Διεύθυνση Πληροφορικής να ενσωματώσει σημαντικές παραμέτρους ασφαλείας, όπως ενισχυμένοι κωδικοί ασφαλείας, κρυπτογράφηση συσκευών, backup δεδομένων και απομακρυσμένη διαγραφή δεδομένων. Για να «ξεκλειδώσει» τις πλήρεις δυνατότητες του mobility των χρηστών, όμως, η Διεύθυνση Πληροφορικής χρειάζεται έναν πιο ευέλικτο τρόπο για να διανείμει οποιαδήποτε μορφή εφαρμογής σε οποιονδήποτε χρήστη ή οποιαδήποτε συσκευή, με πλήρη ασφάλεια και συμμόρφωση στους κανόνες της επιχείρησης.

Η πολυπλοκότητα του mobility εκθέτει σε ακόμη μεγαλύτερους κινδύνους την επιχείρηση και ανεξάρτητα από το μέγεθος ή τη βιομηχανία στην οποία ανήκει ένας οργανισμός, ποτέ δεν είναι ασφαλής. Με τις φορητές συσκευές, ένα μόνο «στραβοπάτημα» μπορεί να προκαλέσει ανεπανόρθωτη ζημιά. Για τον λόγο αυτό, οι επιχειρήσεις πρέπει να είναι «ανοιχτόμυαλες». Εφόσον κατανοήσουν ότι το mobile ήρθε για να μείνει, μπορούν να ξεκινήσουν να αναπτύσσουν μια στρατηγική για να εξασφαλίσουν ότι το αντιμετωπίζουν σωστά και με τρόπους που μπορούν να εξελιχθούν ευνοϊκά στο μέλλον.

Δεδομένης της ποικιλομορφίας των συσκευών σήμερα, το mobile έχει γίνει σχεδόν μη διαχειρίσιμο και γι’ αυτό οι χρήστες και οι επιχειρήσεις πρέπει να προετοιμαστούν κατάλληλα αν θέλουν να επιτύχουν. Δεν πρέπει η Διεύθυνση Πληροφορικής να περιμένει από τους χρήστες ενημέρωση σχετικά με τις ανησυχίες τους για την ασφάλεια. Οι κατάλληλες τεχνολογίες, όταν διαχειρίζονται σωστά, μπορεί να αποτελέσουν το κλειδί για την απόκτηση του ελέγχου στο σημερινό mobile περιβάλλον και για τη μετάβαση στο μέλλον.

Μία λύση MDM θα παρέχει την ορατότητα, τον έλεγχο και την αυτοματοποίηση που χρειάζεται για να εξασφαλιστεί ότι τα smartphones και τα tablets βρίσκονται υπό πλήρη έλεγχο, ενώ επιτρέπει ταυτόχρονα στους χρήστες να είναι παραγωγικοί «εν κινήσει». Ενας οργανισμός δεν μπορεί – και δεν πρέπει φυσικά – να αγνοήσει τους κινδύνους του mobility, αφού αναμφισβήτητα αποτελεί τον πιο εκτεθειμένο τομέα της επιχείρησης αυτήν τη στιγμή. Το σημαντικότερο που δεν πρέπει να ξεχνάει η Διεύθυνση Πληροφορικής είναι ότι ουσιαστικά αυτή κινεί τα νήματα.

Ενσωματώνοντας τεχνολογίες και διαδικασίες που διαχειρίζονται κάθε επίπεδο του mobility – όχι μόνο τις συσκευές, αλλά και το επιχειρησιακό περιεχόμενο – επιτρέπει στους χρήστες να έχουν πρόσβαση στα επιχειρησιακά δεδομένα με ασφάλεια, ενώ παράλληλα εξασφαλίζει την προστασία της ευαίσθητης επιχειρησιακής πληροφοριίας και τη συμμόρφωση στους κανόνες. Εφόσον υιοθετήσουν την κατάλληλη λύση, οι Διευθυντές Πληροφορικής μπορούν εύκολα να αναπτύξουν και τις κατάλληλες πολιτικές βάσει των δικών τους επιχειρησιακών αναγκών. Στο τέλος, οι κίνδυνοι θα ελαχιστοποιηθούν, οι χρήστες θα είναι παραγωγικοί και ευχαριστημένοι και η Διεύθυνση Πληροφορικής θα ξέρει ότι έκανε τη δουλειά της σωστά.

πηγή : netweek (ελένη χρυσαφοπούλου)

Απόρρητο και Ασφάλεια της Επεξεργασίας

Δεκέμβριος 20, 2013Άρθρο 10

Απόρρητο και ασφάλεια της επεξεργασίας

1. Η επεξεργασία δεδομένων προσωπικού χαρακτήρα είναι απόρρητη. Διεξάγεται αποκλειστικά και μόνο από πρόσωπα που τελούν υπό τον έλεγχο του υπεύθυνου επεξεργασίας ή του εκτελούντος την επεξεργασία και μόνον κατ’ εντολή του.

2. Για τη διεξαγωγή της επεξεργασίας ο υπεύθυνος επεξεργασίας οφείλει να επιλέγει πρόσωπα με αντίστοιχα επαγγελματικά προσόντα που παρέχουν επαρκείς εγγυήσεις από πλευράς τεχνικών γνώσεων και προσωπικής ακεραιότητας για την τήρηση του απορρήτου.

3. Ο υπεύθυνος επεξεργασίας οφείλει να λαμβάνει τα κατάλληλα οργανωτικά και τεχνικά μέτρα για την ασφάλεια των δεδομένων και την προστασία τους από τυχαία ή αθέμιτη καταστροφή, τυχαία απώλεια, αλλοίωση, απαγορευμένη διάδοση ή πρόσβαση και κάθε άλλη μορφή αθέμιτης επεξεργασίας. Αυτά τα μέτρα πρέπει να εξασφαλίζουν επίπεδο ασφαλείας ανάλογο προς τους κινδύνους που συνεπάγεται η επεξεργασία και η φύση των δεδομένων που είναι αντικείμενο της επεξεργασίας. Με την επιφύλαξη άλλων διατάξεων, η Αρχή παρέχει οδηγίες ή εκδίδει κανονιστικές πράξεις σύμφωνα με το άρθρο 19 παρ. 1 ι' για τη ρύθμιση θεμάτων σχετικά με τον βαθμό ασφαλείας των δεδομένων και των υπολογιστικών και επικοινωνιακών υποδομών, τα μέτρα ασφάλειας που είναι αναγκαίο να λαμβάνονται για κάθε κατηγορία και επεξεργασία δεδομένων, καθώς και για τη χρήση τεχνολογιών ενίσχυσης της ιδιωτικότητας.*

4. Αν η επεξεργασία διεξάγεται για λογαριασμό του υπεύθυνου από πρόσωπο μη εξαρτώμενο από αυτόν, η σχετική ανάθεση γίνεται υποχρεωτικά εγγράφως. Η ανάθεση προβλέπει υποχρεωτικά ότι ο ενεργών την επεξεργασία την διεξάγει μόνο κατ’ εντολή του υπεύθυνου και ότι οι λοιπές υποχρεώσεις του παρόντος άρθρου βαρύνουν αναλόγως και αυτόν.

* Το τρίτο εδάφιο της παρ. 3 αντικαταστάθηκε ως άνω σύμφωνα με το άρθρο 25 του Ν. 3471/2006 (ΦΕΚ Α 133).

Το παραπάνω απόσπασμα αποτελεί τμήμα του Νόμου 2472/1997 με συμπληρώσεις/ενημερώσεις/αντικαταστάσεις μέσω άλλων σχετικών νόμων και αφορά την ασφάλεια δεδομένων προσωπικού χαρακτήρα από οποιονδήποτε τα διαχειρίζεται και τα επεξεργάζεται ...

Καταδεικνύει σαφώς την ανάγκη ύπαρξης μέσων ασφαλείας των δεδομένων προσωπικού χαρακτήρα, κάνοντας σαφή την υποχρέωση όποιων διαχειρίζονται ανάλογα δεδομένα να τα διασφαλίζουν με ανάλογες δομές/διατάξεις ασφαλείας.

Οι ενδιαφερόμενοι μπορούν να διαβάσουν ολόκληρο το νόμο ΕΔΩ (μέσω της Αρχής Προστασίας Δεδομένων Προσωπικού Χαρακτήρα).